Divers

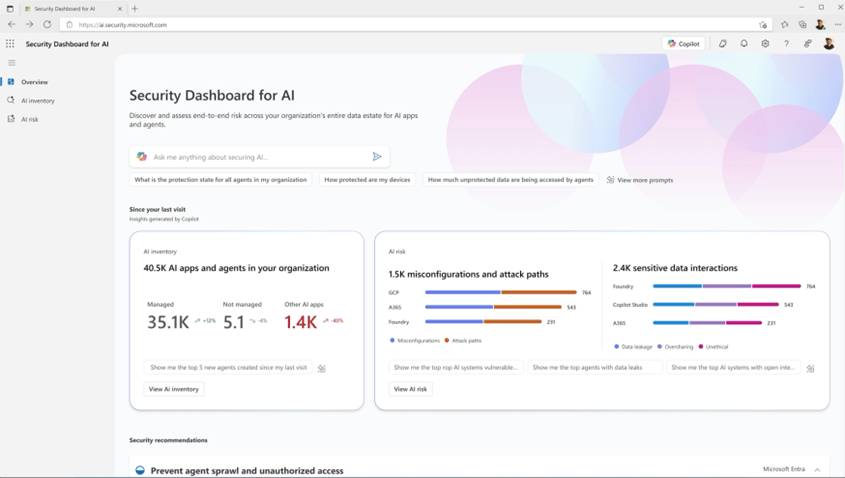

Security Dashboard for AI

En public preview, il fournit une vue 360 des risques liés à l’IA avec les :

• signaux Entra

• signaux Defender

• signaux Purview

On peut y accéder ici https://ai.security.microsoft.com

Plus d’informations : Introducing Security Dashboard for AI

Entra ID

Migrate2GSA

Pour accélérer les migrations Global Secure Access

https://aka.ms/migrate2GSA et https://github.com/microsoft/Migrate2GSA

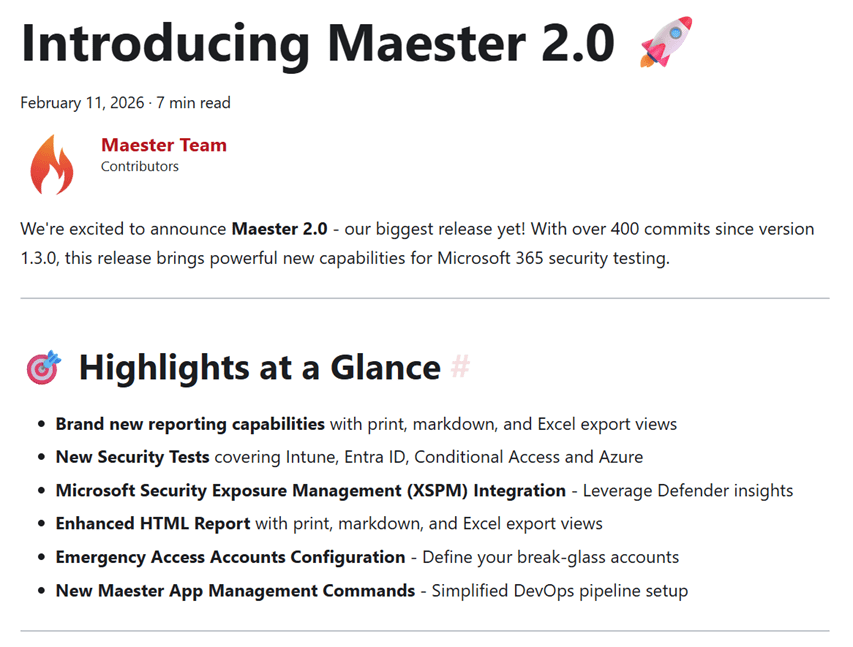

MAESTER 2.0

Grosse mise à jour de l’outil d’audit de configuration de la communauté : Introducing Maester 2.0

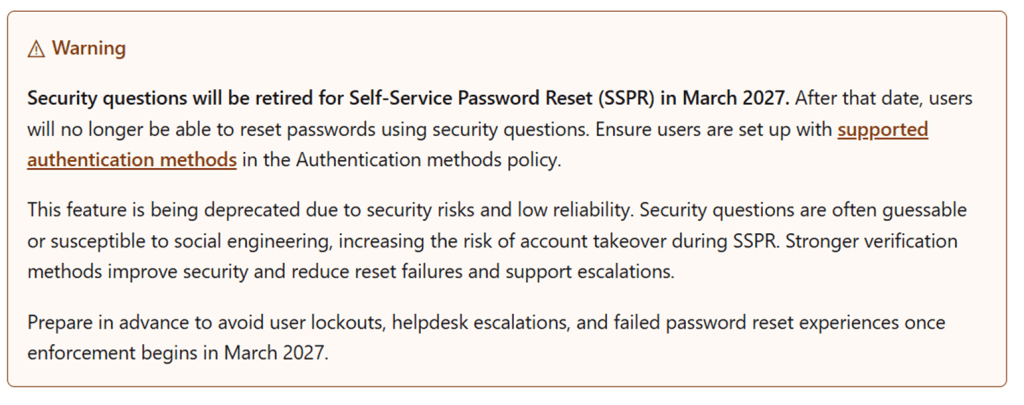

Questions de sécurité retirées du SSPR

Attention : Security questions authentication method

Entra Connect block hardmatch

Le Hard Match et le processus qui permet de lier un compte cloud existant à un compte ADDS en utilisant un identifiant unique (ImmutableId) si les UPN/@mail ne correspondent pas (sinon c’est Soft match). On évite ainsi les doublons lors des synchronisations avec Entra Connect / Cloud Sync .

Il est utilisé par les attaquants dans le Sync Jacking.

A partir du 1er juin 2026, il sera bloqué sur les comptes à privilèges d’Entra ID.

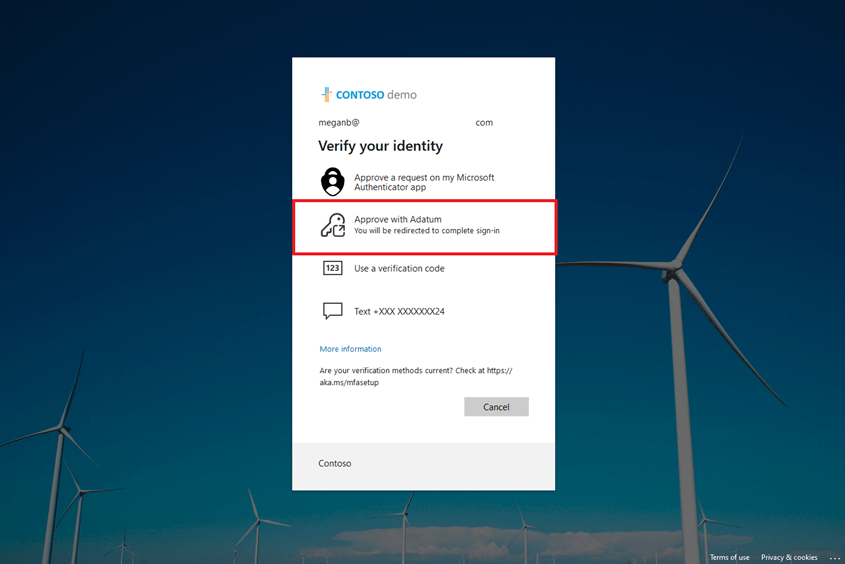

External MFA

La possibilité de déléguer le multifacteur sur une solution externe est passé en GA !

C’était en preview depuis des années (sous le nom custom controls par exemple)

Plus d’informations : How to manage external MFA in Microsoft Entra ID

Déclencheur Lifecycle workflow

De nouveaux attributs permettent le déclenchement d’un workflow (sur la modification de l’attribut)

• Custom security attributes

• Directory extension attributes

• EmployeeOrgData attributes

• On-premises attributes 1–15

Plus d’informations : Use custom attribute triggers in lifecycle workflows

Gestion déléguée des Lifecycle workflow

Possibilité d’utiliser les Administratives Units (AU) pour déléguer la gestion des lifecycle workflows.

Plus d’informations : Delegated Workflow Management

My Account

Nouvelle homepage dans My Account avec les actions en attente, mise en place MFA, liens rapides… (on peut rebasculer à l’ancienne)

En public preview, la possibilité de révoquer un accès préalablement approuvé (Approval / History)

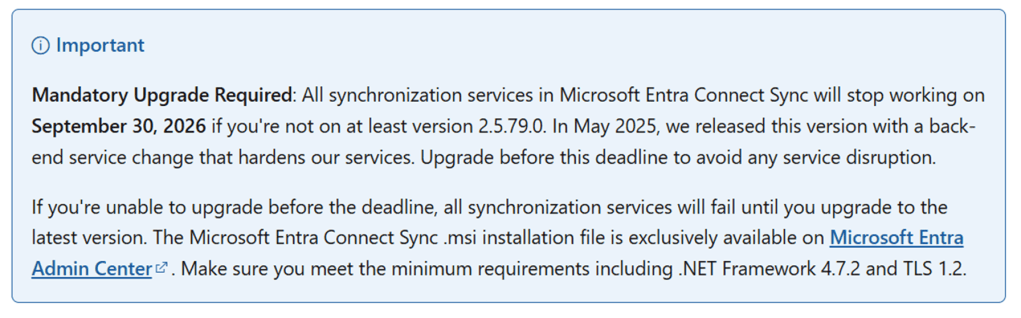

Entra Connect Sync deadline etc…

• Support de Windows Server 2025 pour Entra Connect Sync

• Détection jailbreak dans l’application Authenticator pour Android

Unified Security Operations Platform

Mise à jour des vidéos SC-200

Pour la certification : SC-200: Microsoft Security Operations Analyst

Tables qui passent en General Availability

• IdentityAccountInfo

• EntraIdSignInEvents

• EntraIdSpnSignInEvents

• GraphApiAuditEvents

Sentinel

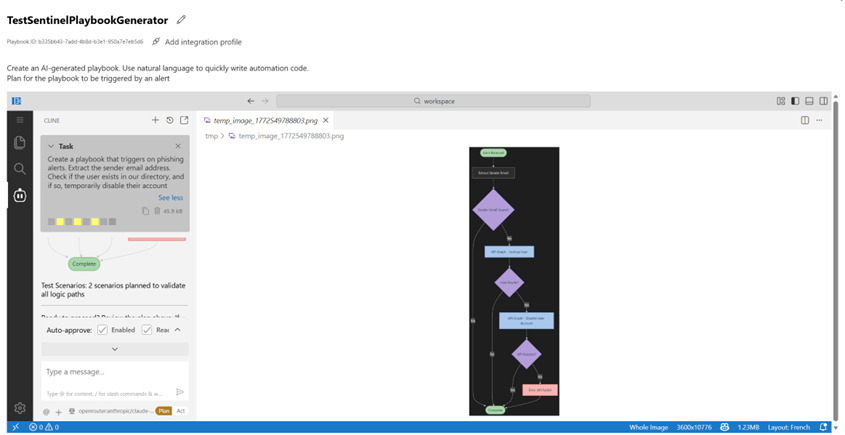

SOAR Playbook generator

Attention Killer feature en Public Preview ! le nom parle de lui-même

Il faut avoir Security Copilot mais pas d’utilisation de SCU (pour le moment sans doute)

Introducing the next generation of SOC automation: Sentinel playbook generator

Generate playbooks using AI in Microsoft Sentinel

Changement analytics rules : accountname

Au 1er Juillet 2026, on devient plus prévisible lors de l’utilisation de l’accountname :

• Actuellement l’accountname donne user ou user@domain.com

• Après le 1er Juillet acountname donnera user uniquement

Attention aux automation rules qui utilisent accountname ainsi qu’aux logicapps qui référencent accountname

Plus d’informations : Update: Changing the Account Name Entity Mapping in Microsoft Sentinel

UEBA

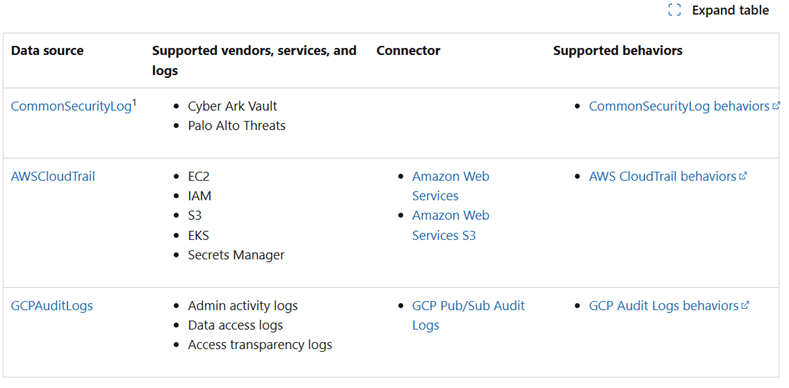

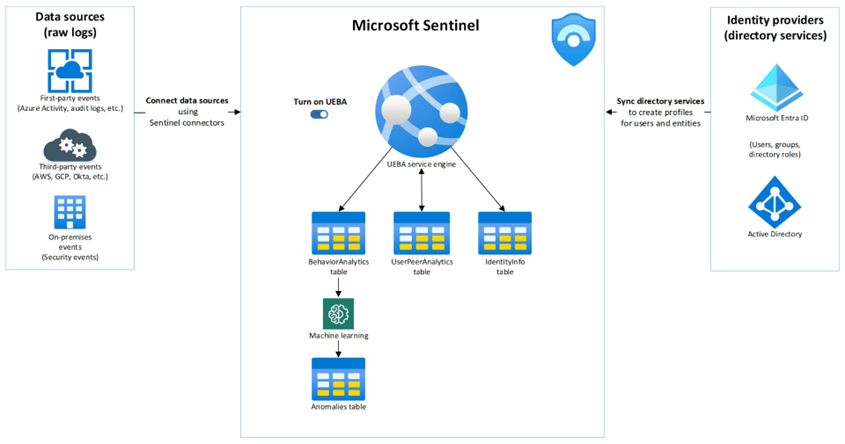

Il passe en general availability, on prend les raw logs et on transforme en “Qui à fait quoi à qui ?” avec comme sources possibles :

Plus d’informations : Translate raw security logs to behavioral insights using UEBA behaviors in Microsoft Sentinel

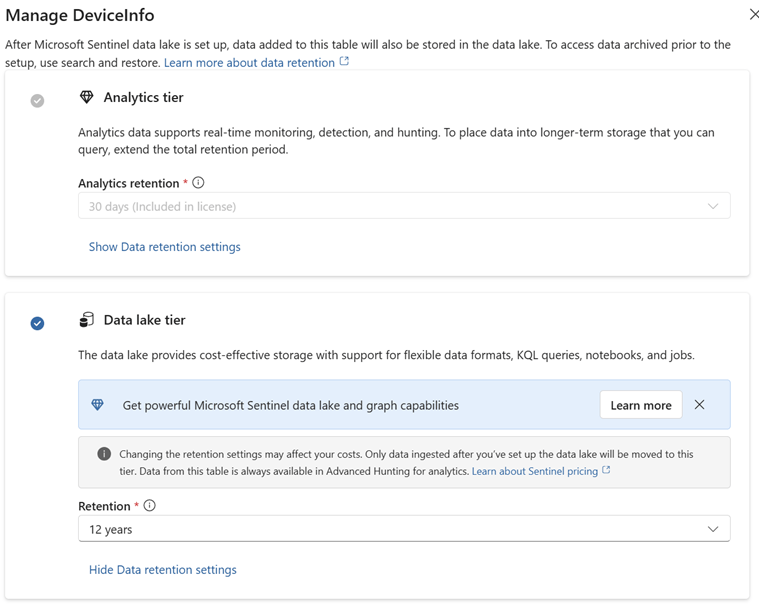

Data Lake tier pour les tables Defender advanced hunting

En general availability, possibilité de basculer en Data lake tier, pour les tables :

• Defender for Endpoint – DeviceInfo, DeviceNetworkInfo, DeviceProcessEvents, DeviceNetworkEvents, DeviceFileEvents, DeviceRegistryEvents, DeviceLogonEvents, DeviceImageLoadEvents, DeviceEvents, DeviceFileCertificateInfo

• Defender for Office 365 – EmailAttachmentInfo, EmailEvents, EmailPostDeliveryEvents, EmailUrlInfo, UrlClickEvents

• Defender for Cloud Apps – CloudAppEvents

Plus d’informations : Data lake tier Ingestion for Microsoft Defender Advanced Hunting Tables is Now Generally Available

Security Copilot

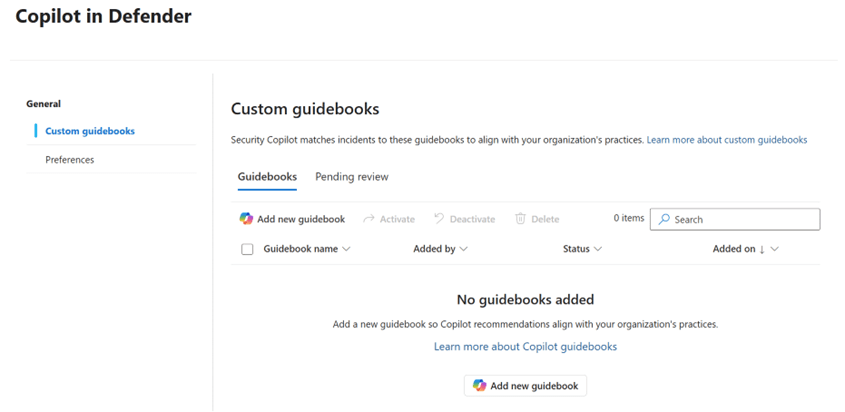

Custom guidebook

Je peux intégrer mes documents de réponses à incident / alerte dans Security Copilot. Une fois validés, ils seront traités en priorité par rapport aux options de réponse de l’outil.

Plus d’informations : Customize Copilot for your organization

Defender for Endpoint

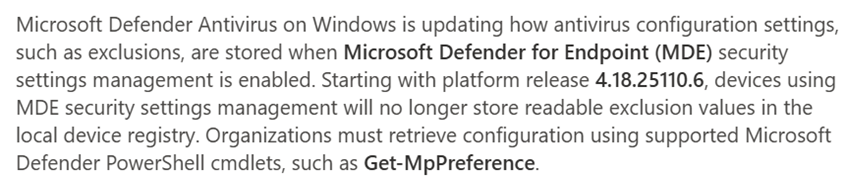

Changement sur le stockage des exclusions MDE

A partir de courant mars les exclusions ne seront plus stockées dans le registre (HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender)

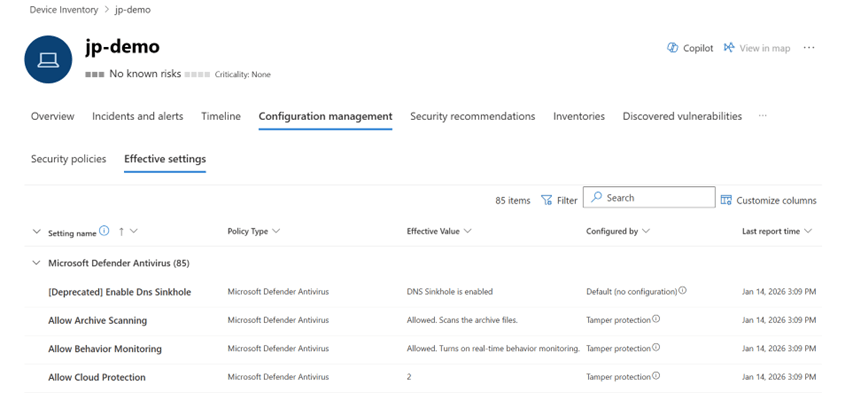

Effective settings

En General Availability, dans la partie configuration management pour savoir quels sont les paramètres de sécurité actifs et d’où ils tiennent leur configuration (GPO, Intune…) et la dernière fois qu’ils ont été reportés

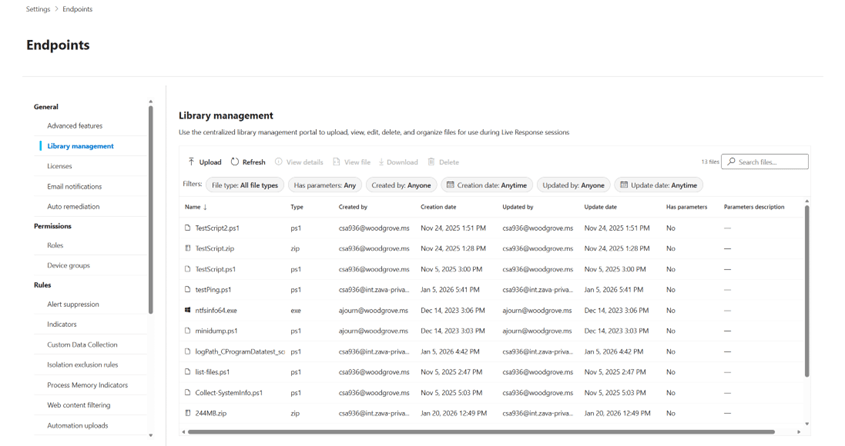

Library management

Il faut cctiver le live response :

Nous avons désormais à disposition un entrepôt des éléments utiles dans le cadre du live response (scripts etc…)

Plus d’informations : Introducing library management in Microsoft Defender

Defender for Identity

Nouvelles alertes Entra ID

On sent bien la bascule ITDR !

• Suspicious user configuration change activity from Entra ID sync application

• Anomalous OAuth device code authentication activity

• Suspicious Graph API request made from Entra ID sync application

• Suspicious sign-in observed from Entra ID sync application

• Suspicious sign in with CSRF speedbump trigger

Nouvelles alertes ADDS

• Possible golden ticket attack (suspicious ticket)

• Possible Kerberos key list attack

Webinaire

Identity Control Plane Under Attack: Consent Abuse and Hybrid Sync Risks

Defender for Cloud Apps

Mise à jour des catégories

Courant mars dans la partie recommandations, il y a donc un impact possible sur la valeur du score de sécurité Identité et App.

Defender for Cloud

Simulation d’alertes pour SQL

Pour SQL en VM azure ou via ARC et via une extension SQL-SimulateAlert, les scenarii suivant sont couverts :

• Brute force authentication

• Authentication from suspicious application

• SQL injection

• Principal anomaly

• Shell external source anomaly Shell obfuscation

Plus d’informations : Simulate alerts for SQL servers on machines

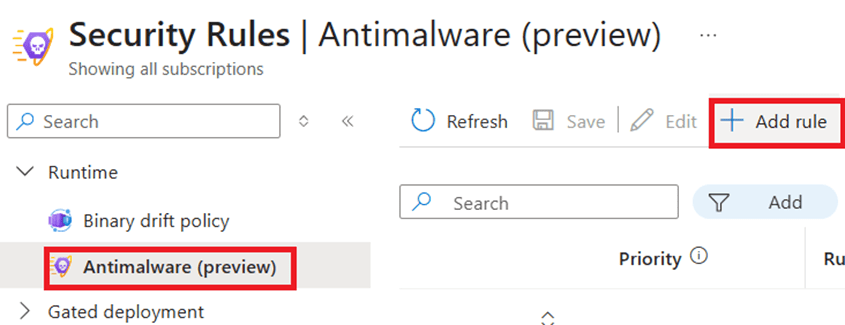

Antimalware pour containers

Il nécessite defender for containers et est disponible pour les environnements AWS (EKS), GCP (GKE) et azure (AKS).

Plus d’informations : Anti-malware detection and blocking

Laisser un commentaire