Divers

Engagements de Microsoft pour la France

Pierre Lagarde (CTO secteur public Microsoft France) a écrit un billet intéressants sur les engagements de Microsoft en France avec notamment :

• Cloud Souverain : l’offre Bleu en France pour les données ultra-sensibles

• Cloud Privé : modernisation et agilité du cloud dans son environnement

• Cloud Public : des contrôles renforcés pour une sécurité maximum et une souveraineté transparente Sécurité

Vous pouvez le retrouver : Les engagements de Microsoft pour un monde numérique sécurisé, innovant et souverain

European Security Program

Pour faire suite aux 5 engagements de Microsoft pour l’Europe, des actions sont en cours et notamment :

• Accroître le partage de renseignements sur les menaces basés sur l’IA avec les gouvernements européens

• Des membres de la Microsoft Digital Crime Unit (DCU) sont présents à la Haye dans le European Cybercrime Centre (EC3)

• Collaboration avec le Western Balkans Cyber Capacity Centre (WB3C) …

• Effectuer des investissements supplémentaires pour renforcer les capacités et la résilience en cybersécurité

• Renouvellement du partenariat avec le CyberPeace Institute

• Recherches communes avec le UK’s Laboratory for AI Security Research (LASR)…

• Élargir les partenariats afin de perturber les cyberattaques et de démanteler les réseaux utilisés par les cybercriminels

Plus d’informations : Microsoft launches new European Security Program

2025 Responsible AI transparency report

Ce rapport présente les engagements de Microsoft en matière d’intelligence artificielle responsable, en mettant l’accent sur la transparence.

• Equité, fiabilité, sécurité, confidentialité, inclusion et responsabilité

• Système de gouvernance robuste, incluant des comités d’éthique et des processus d’évaluation des risques

• Intégration des principes dans le cycle de vie de développement des produits IA

• Documentation des limites, des usages prévus et des risques potentiels des systèmes IA

• Outil interne Responsible AI Standard

Plus d’informations : 2025 Responsible AI Transparency Report

Information-flow control (IFC)

Un document intéressant sur la protection des Agents AI contre les prompt injections est maintenant disponible : Securing AI Agents with Information-Flow Control

• FIDES (Flow Integrity Deterministic Enforcement System)

Et le github associé : GitHub – microsoft/fides

Azure Key Vault / Azure Managed HSM

Azure Managed HSM et Azure Key Vault Premium sont maintenant FIPS 140-3 Level 3 : ici

Azure Managed HSM et Azure Key Vault Premium HSM Devices Certifiés eIDAS : ici

Key Attestation for Azure Managed HSM est GA : ici

Windows 10 fin de support

La fin de support est prévue le 14/10/2025 (plus de mises à jour de sécurité)

Pour les particuliers l’extension est possible avec la GA en aout de l’assistant :

• Activer la synchronisation des paramètres avec Windows Backup ou

• Utilisation de 1 000 points Microsoft Rewards ou

• Payer 30$

Pour les entreprises c’est 61$ renouvelable jusqu’à trois fois.

Protégez votre environnement avec Windows 11 avant la fin du support de Windows 10

Tactiques d’infiltration des travailleurs nord coréens

Depuis 2024, Microsoft Threat Intelligence observe une montée en puissance des tactiques utilisées par des travailleurs IT nord-coréens opérant à distance. Ces individus, souvent basés en Corée du Nord, en Chine ou en Russie, sont employés dans des rôles technologiques à travers le monde dans le but de générer des revenus pour le régime nord-coréen

• Utilisation de l’IA : Ces travailleurs exploitent l’intelligence artificielle pour falsifier des documents d’identité, améliorer leurs photos de profil et contourner les processus de vérification.

• Outils de dissimulation : Ils utilisent des VPN, des logiciels de gestion à distance (RMM) et des modificateurs de voix pour masquer leur localisation et leur identité.

• Ciblage élargi : Initialement centrés sur les entreprises américaines dans les secteurs technologiques et industriels, ils visent désormais des organisations mondiales dans divers secteurs.

• Réseaux de complices : Ils s’appuient sur des complices locaux pour faciliter leur intégration dans les entreprises.

Jasper Sleet: North Korean remote IT workers’ evolving tactics to infiltrate organizations

Entra ID

SLA

Les évolutions de résilience de la plateforme portent leurs fruits, les 99,99% sont atteints sur les 40 derniers mois et l’on peut suivre sur https://aka.ms/entraIDSLA

Pour sa voir vis à vis de son propre Tenant rendez-vous sur le portail Entra et Health.

Leading the way in resilience at scale

Azure AD Graph retirement

Déjà en extension depuis avril 2025, la suite et fin est prévue pour Septembre 2025. Fin juillet, début aout, des tests qui risquent de provoquer des arrêts de service (sur cette partie uniquement) seront effectués.

• Pour la migration : Migration

Plus d’informations : Azure AD Graph retirement

Microsoft Entra Sign-in URL builder

Un outil développé par Merill Fernando (PM Entra ID afin de se générer les URLs et effectuer des tests précis. Toutes les options avec leurs

explications sont disponibles et l’on peut aussi ajouter les autorisations Graph.

Plus d’informations : Entra Sign-in URL Builder – Generate Microsoft Entra OAuth 2.0 Authorization URLs

Profils Passkeys

Le déploiement est prévu de mi octobre à mi novembre :

• Basé sur les groupes

• Par modèle de clé

• Authenticator

• Changement du schéma API

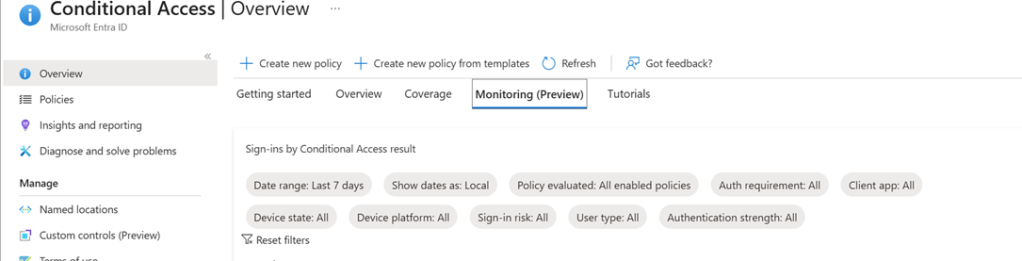

CA Overview / monitoring disparaît

Cette vue va être retirée entre le 18 juillet et le 1er août :

et remplacée par la vue Policy Impact sur chaque stratégie de CA:

CA Sign-in logs / Audience

L’audience est maintenant disponible, ce qui permet de voir tous les services derrière une application (exemple teams avec sharepoint en plus en tant qu’audience)

Plus d’information : Troubleshooting sign-in problems with Conditional Access

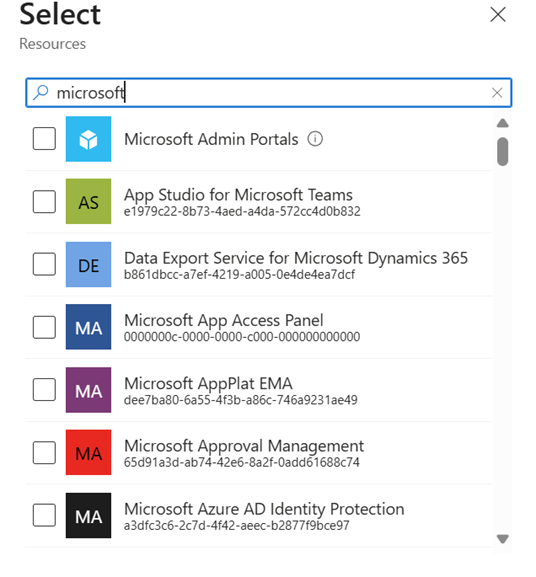

CA et applications Microsoft

Toutes les applications cloud Microsoft peuvent désormais être ciblées par une stratégie d’accès conditionnel (Attention à l’audience qui peut être plus large)

Plus d’information : Cloud apps, actions, and authentication context in Conditional Access

Defender for Identity dans le Secure Score

Plus d’information : Integrating Microsoft Defender for Identity Signals with Entra Recommendations

Provision custom security attributes from HR sources

Plus d’information : Provision custom security attributes from HR sources

Certificate Authority

Nouveau Trust Store

• bulk PKI uploads

• CRL updates

• issuer hints

CRL FailSafe : l’authentification n’aboutira pas si une CRL n’est pas configurée

Scoping : scoper la CA sur des utilisateurs ou des groupes

Unified Security Operations Platform

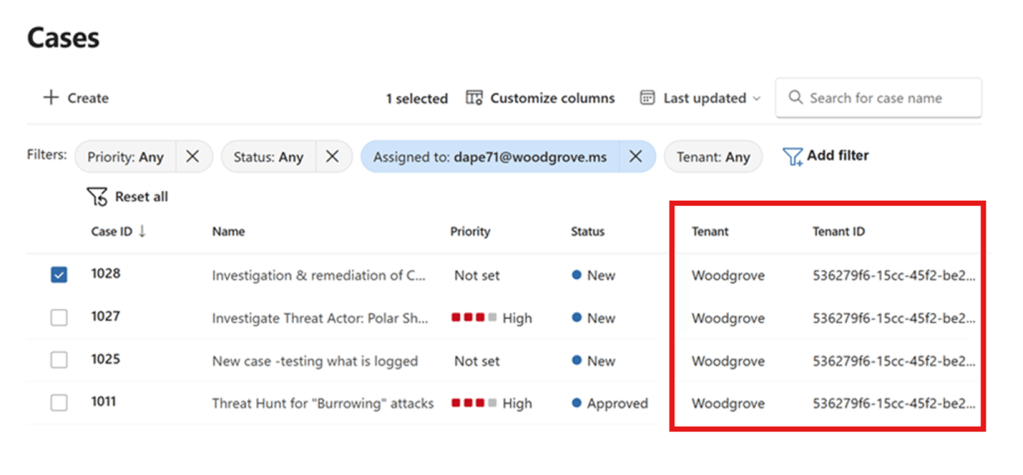

Case Management en multi tenant (GA)

Le case management multi-tenant est passé en general availability.

Plus d’information : Manage cases from across tenants in one place et View and manage cases across multiple tenants in the Microsoft Defender multitenant portal

Utilisation de adx()

Dans Advanced hunting, on peut désormais utiliser l’opérateur adx() pour requêter des tables dans Azure Data Explorer : adx(‘<Cluster URI>/<Database Name>’).<Table Name>

Microsoft Sentinel

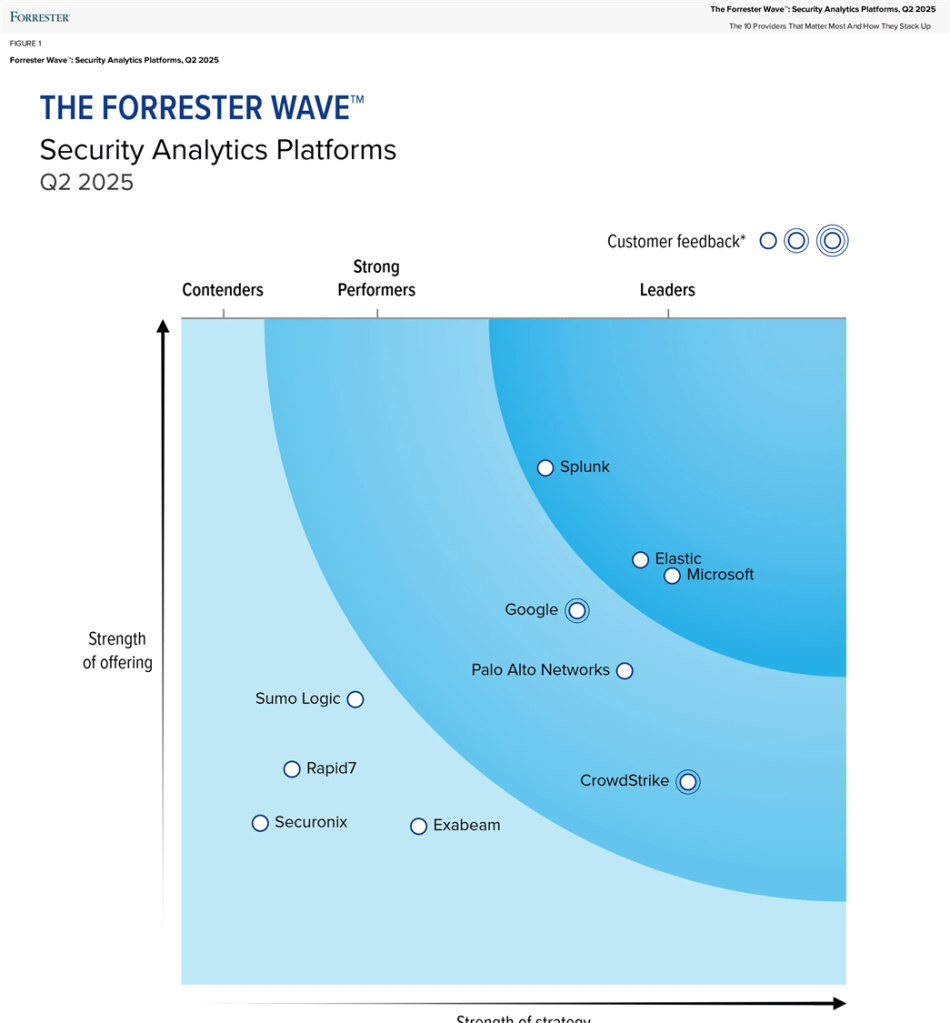

Forrester Wave 2025

Microsoft is a Leader in the The Forrester Wave™: Security Analytics Platforms

Summary Rules template (public preview)

Bien utiles afin de créer des tables avec des données agrégées et ainsi optimiser la quantité de données et la rétention.

Exemple : https://www.linkedin.com/pulse/leveraging-sentinel-summary-rules-optimize-reporting-etienne-noiret-pdnwe

Des templates sont disponibles dans le community hub.

Plus d’information : Aggregate Microsoft Sentinel data with summary rules (Preview)

Nouveaux connecteurs CCF (ex CCP)

De nouveaux connecteurs pour Atlassian Confluence, Auth0, Azure DevOps, Box, Google Cloud Platform Load Balancer, Proofpoint POD, Proofpoint TAP, SentinelOne sont en general availability.

D’autres sont encore en public preview :

• CrowdStrike Falcon Data Replicator (S3 based Polling)

• Google Cloud Platform VPC Flow

• Google Cloud Platform DNS Google IAM

Plus d’information : Exciting Announcements: New Data Connectors Released Using the Codeless Connector Framework

Nouvelle page connecteurs

Bien pratique pour avoir une vue immédiate du contenu, des prérequis, des tables : Find your Microsoft Sentinel data connector

Security Copilot

Cycle de vie dans Entra

Donne la possibilité d’interagir avec les lifecycle workflows en langage naturel : Manage lifecycle workflows with Microsoft Security Copilot

Intégration TITAN

Basé sur le graphe de TI dynamique : Hyperscale ML threat intelligence for early detection & disruption :

• Triage

• containment recommendations

Plus d’information : Introducing TITAN-Powered Recommendations in Security Copilot Guided Response

Defender for Endpoint

Exclusions pour Linux

Pour fichiers, dossiers, processus mais pas pour les scan “on demand”

La configuration peut s’effectuer dans le Portail Defender, dans le Portail Intune ou via fichiers JSON.

Plus d’information : Configure and validate exclusions for Microsoft Defender for Endpoint on Linux

Behavior monitoring sur macOS

L’analyse comportementale sur les applications, fichiers, process est disponible sur macOS Ventura (13), macOS Sonoma (14), macOS Sequoia (15).

Plus d’information : Behavior monitoring is now generally available for Microsoft Defender for Endpoint on macOS

Isolation sélective (public preview)

Deux modes d’isolation possibles :

• Isolation complète

• Isolation sélective sur laquelle on peut appliquer des exclusions et laisser des process, services,… accessibles

Plus d’information : Isolation exclusions in Microsoft Defender for Endpoint

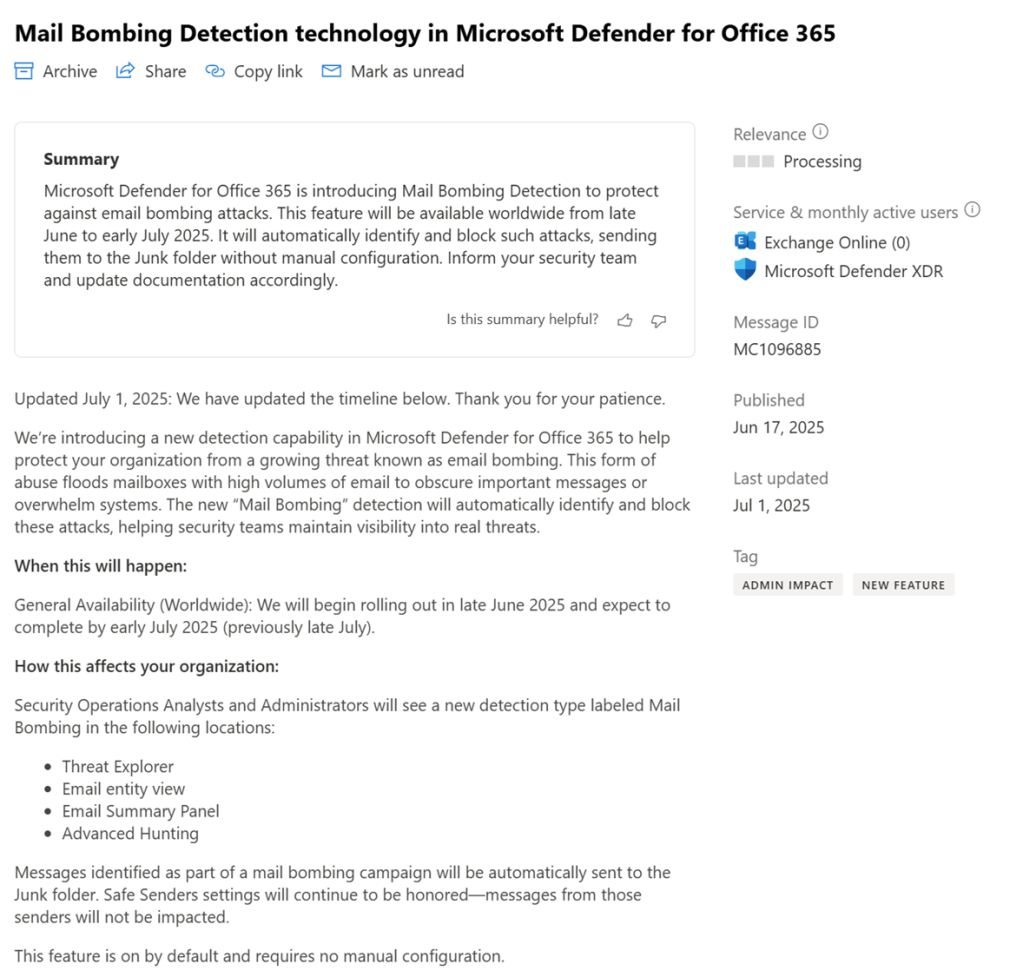

Defender for Office 365

Détection des attaques Mail bombing

Microsoft Defender for Office 365 ICES Vendor Ecosystem

il s’agit d’un framework pour l’intégration avec des solutions tierces partie, Draktrace et KnowBe4 sont les premiers. Un Guide d’intégration est disponible.

Plus d’information : Introducing the Microsoft Defender for Office 365 ICES vendor ecosystem

Defender for Identity

Module powershell 1.0.0.4

Il amène :

•Correction de bugs

• Fonctionnalité Remote Domain

• SensorType dans Test-MDISensorApiConnection

• Get/Set/Test sur les permissions de Deleted Objects

• Audit pour les comptes dMSA (Delegated Managed Service Accounts)

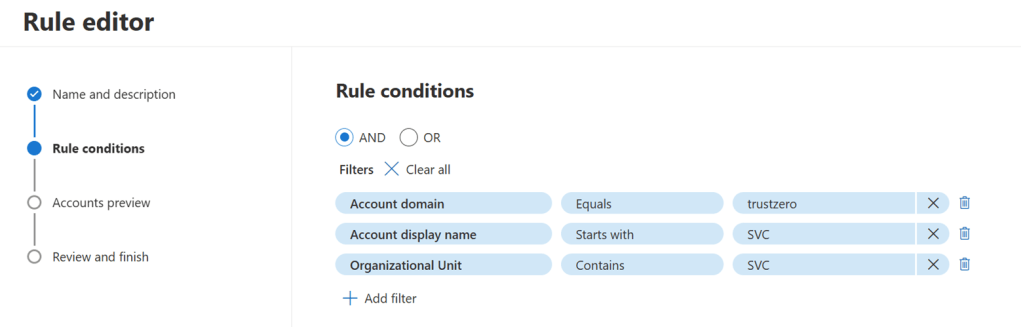

Service account classification rules

En ajout à la découverte automatique, nous avons désormais la possibilité de créer des règles spécifiques. C’est accessible dans Settings / Service Accounts Classification.

Plus d’information : Service Account Discovery

Scoping (public preview)

URBAC est un prérequis, nous avons un Scoping de domaine :

Vue

• Alertes et incidents

• Entités

• Advanced hunting et investigations

Plus d’information : Configure scoped access for Microsoft Defender for Identity

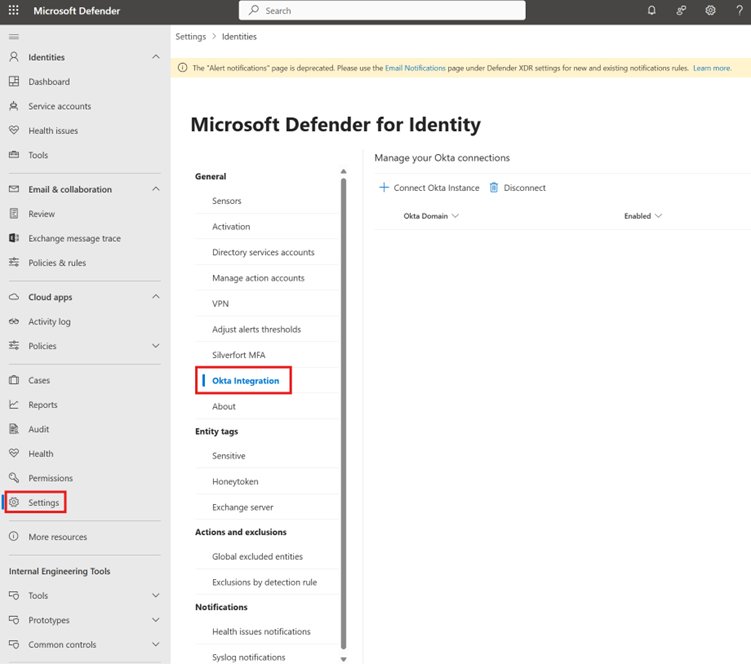

Intégration Okta

• Okta for Workforce avec license Identity Enterprise

• Visibilité

• ITDR

• Posture de sécurité

• Connection API

Plus d’information : Microsoft Defender for Identity Okta integration

Defender for Cloud Apps

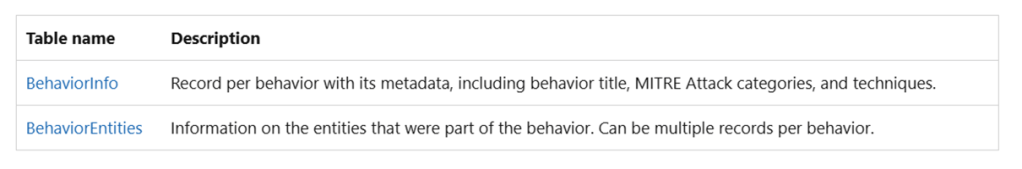

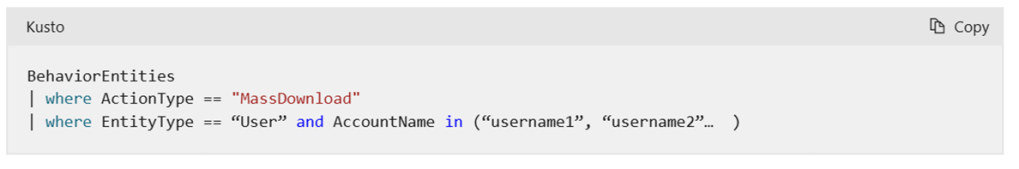

Behaviors (GA)

Plus d’information : Investigate behaviors with advanced hunting

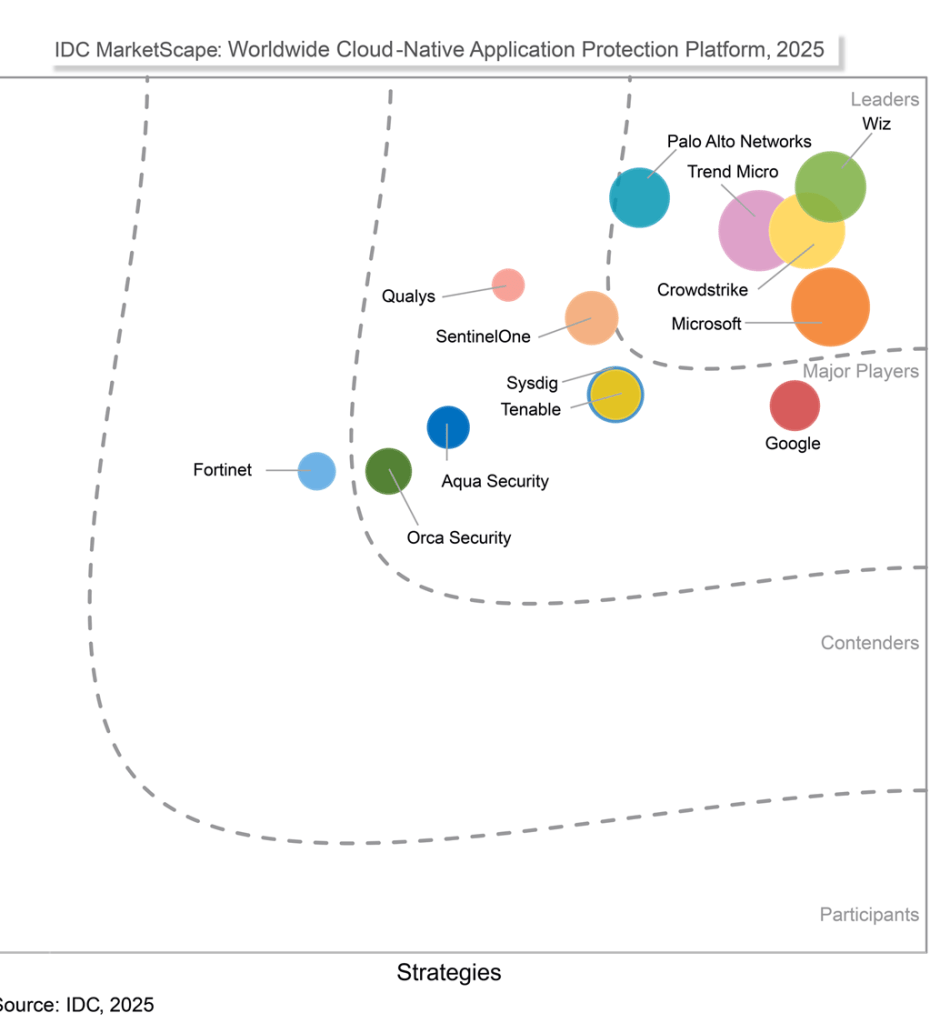

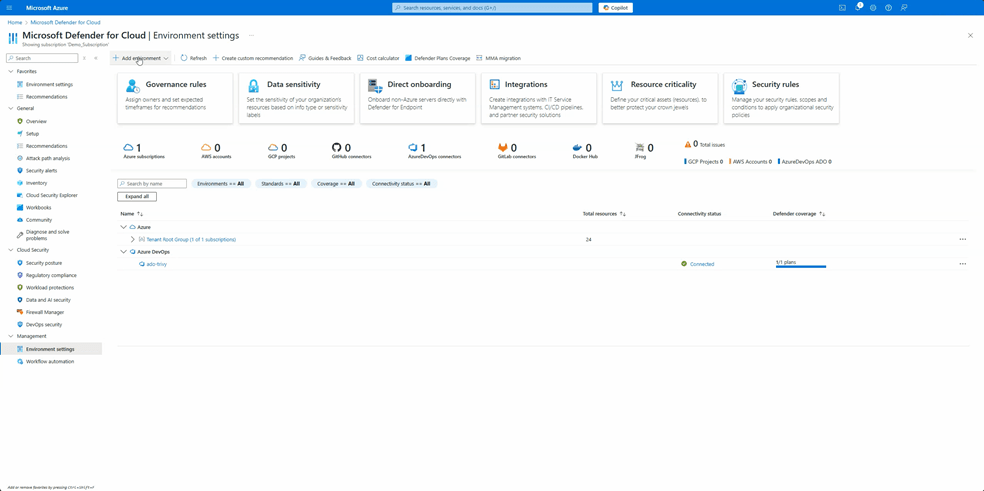

Defender for Cloud

Leader IDC 2025

Why Microsoft Leads the IDC CNAPP MarketScape: Key Insights for Security Decision-Makers

Agentless File Integrity Monitoring (preview)

En complément de la solution à base de Defender for Endpoint, elle permet de surveiller les changements au niveau des fichiers système et des registres : Overview of file integrity monitoring in Microsoft Defender for Cloud

Agentless code scanning (public preview)

• Support de GitHub en plus d’Azure DevOps

• Choix du scanner (Bandit, Checkov, ESLint)

• Scoping pour exclure des projets, des organisations, des repositories

Plus d’information : Configure agentless code scanning (Preview)

Defender for storage : Index tags

On peut publier (par défaut) ou pas les résultats du scan dans les index tags. (quand on scanne beaucoup de blobs storage et que l’on veut optimiser les coûts)

La configuration s’effectue au niveau de l’abonnement ou du compte de stockage et via le portail ou API.

Plus d’information : New feature in Defender for Storage: Optional Index Tags

Extension de la gestion des APIs

Nous avons maintenant la découverte et gestion de la posture de sécurité sur les APIs dans Azure Function et Logic Apps.

Plus d’information : Unlocking API visibility: Defender for Cloud Expands API security to Function Apps and Logic Apps

Laisser un commentaire