Nouveautés Entra ID

1°) Gestion des workflow avec Security Copilot

• Manage Lifecycle Workflows with Microsoft Security Copilot in Microsoft Entra (Public Preview)

• Possibilité d’utiliser des prompts dans Security Copilot pour gérer le cycle de vie dans Entra ID avec par exemple :

Création d’un workflow : “Create a lifecycle workflow for new hires in the Marketing department that sends a welcome email and a TAP and adds them to the « All Users in My Tenant » group. Also, provide the option to enable the schedule of the workflow.”

Configuration : What are my lifecycle workflow settings?

Analyse : List all the deleted lifecycle workflows in my tenant

Troubleshooting : Which tasks failed the most in the last 30 days?

Manage lifecycle workflows with Microsoft Security Copilot

2°) Microsoft Entra PowerShell (General Availability)

• Disponibilité Générale (GA)

• Basé sur Microsoft Graph PowerShell SDK

• AzureAD PowerShell plus supporté après le 30 mars 2025

• Plus d’informations ici

Microsoft Entra PowerShell documentation

3°) Authentifications cross-tenant

• Meilleure visibilité sur les authentifications cross-tenant

• Dans les sign-in logs :

Dans la colonne CrossTenantAccessType voir le ServiceProvider

Regarder les colonnes Home Tenant ID et Resource Tenant ID

• Visibilité dans le portail à partir du 7 mars

4°) Entra Connect version 2.4.129.0

•Auditing des actions d’administration

•Par défaut et possibilité de désactiver : ici

•Correction de bugs : ici

•Upgrade automatique courant février pour les clients en autoupgrade

4°) Détection password spray en temps réel

• En disponibilité générale

• Via Entra ID protection

• Beaucoup plus rapide que l’ancienne detection offline

On parle du passage d’heures en secondes

5°) Elevated Access dans l’audit log Entra

• En public preview

• Visibilité sur l’élévation de privilège dans Azure RBAC

• Deux entrées dans l’audit log

User has elevated their access to User Access Administrator for their Azure Resources

The role assignment of User Access Administrator has been removed from the user

Elevate access to manage all Azure subscriptions and management groups

Nouveautés Unified Security Operations Platform

1°) Defender Box

• Elle est disponible en ce moment quand on ouvre Incidents et on peut charger le résumé sur les informations de l’utilisations des 6 derniers mois.

2°) Microsoft Purview Insider Risk Management

• En public preview

• Les analystes avec les droits nécessaires peuvent maintenant gérer les incidents venant de Insider Risk Management

Insider Risk Management

Insider Risk Management Analysts

Insider Risk Management Investigators

3°) Link to Incident

• Maintenant disponible dans le portail Defender XDR

Work with results containing Microsoft Sentinel data – Microsoft Defender XDR

4°) Migration des règles Custom en NRT

• En general availability

Create and manage custom detection rules in Microsoft Defender XDR

5°) Case Management System

• En public preview

• Ticketing pour les SecOps

Créer et gérer les cases

Définir les workflow

Assigner les tâches et les dates limites

Gérer les escalades

Gérer les accès avec RBAC

Improve SecOps collaboration with case management

Nouveautés Microsoft Sentinel

1°) Threat Intelligence

• Règles pour optimiser l’ingestion et filtrer en amont

2°) API pour objets STYX

• Pour l’upload d’objets STYX via API (public preview)

• Support de nouveaux objets :

indicator

attack-pattern

identity

threat-actor relationship

Connect your TIP with the upload API (Preview)

3°) Defender Threat Intelligence data connectors

Les deux connecteurs (premium et standard) passent en General Availability.

Enable the data connector for Microsoft’s threat intelligence

3°) Support de biceps en public preview

• Utilisation de templates biceps à côté ou en remplacement des templates ARM

• Pour les repos github et Azure devops

• La connection doit avoir été créée après le 1er novembre 2024

• Contenu qui peut être déployé :

Analytics rules

Automation rules

Hunting queries

Parsers

Playbooks

Workbooks

Manage custom content with repository connections

4°) Vue granulaire des solutions du content hub

• Possibilité de rechercher dans le content hub le contenu des solutions

• Exemple ici password spray et contenu d’une règle

Discover and deploy Microsoft Sentinel out-of-the-box content from Content hub

Nouveautés Defender for Endpoint

1°) Aggregated reporting en public preview

• Disponible pour MDE P2

• Configuration des Advanced Settings

• Mise en place après 7 jours

• Supporté avec

• Toutes les propriétés d’événement essentielles utiles aux activités d’investigation et de chasse aux menaces sont collectées en permanence. Pour ce faire, il prolonge les intervalles de rapport d’une heure, ce qui limite la taille de collecte

Aggregated reporting in Microsoft Defender for Endpoint

2°) Defender for Endpoint extends support to ARM-based Linux servers (public preview)

• Les distributions (d’autres à venir) :

Ubuntu 20.04 and 22.04

Amazon Linux 2 and 2023

•Ce qui est supporté :

Antivirus (AV) protection

Endpoint Detection and Response (EDR)

Vulnerability Management

Response Actions (Device Isolation, Live Response, AV Scan)

Configure policies via Security Settings Management

Advanced Hunting

• Nécessite l’agent de la branche Insider version101.24102.0002

Defender for Endpoint extends support to ARM-based Linux servers

Nouveautés Defender for Office 365

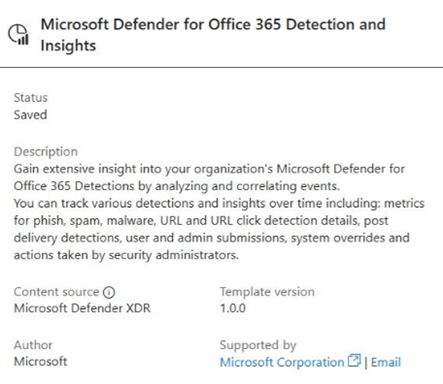

1°) Nouveau rapport : Detection and Insights

• Nécessite la version 3.0.9 de la solution Microsoft Defender XDR dans le content hub Microsoft Sentinel

• Un nouveau workbook est disponible

• Les sections du workbook :

Detection overview

Email – Malware Detections

Email – Phish Detections

Email – Spam Detections

Email – Business Compromise Detections (BEC)

Email – Sender Authentication based Detections

URL Detections and Clicks

Email – Top Users/Senders

Email – Detection Overrides

False Negative/Positive Submissions

File – Malware Detections (SharePoint, Teams and OneDrive)

Post Delivery Detections and Admin Actions

Build custom email security reports and dashboards with workbooks in Microsoft Sentinel

Nouveautés Defender for Identity

1°) Gestion du sensor via API

• Fonctions :

List of sensors and associated data (health status, sensor version, domain, type of sensor and date created)

Update sensor settings

Get the Sensor deployment package

Get the access key / update the access key

Delete a sensor

• Permissions Microsoft Graph API

SecurityIdentitiesSensors.Read.All

SecurityIdentitiesSensors.ReadWrite.All (si mise à jour)

Introducing the new Defender for Identity sensor management API

1°) Ajouts dans IdentityDirectoryEvents

• User Account control flag has been changed

• Security group creation in Active directory

• Failed attempt to change an account password

• Successful account password change Account primary group ID has been changed

2°) Onglet Attack Path

•Nouvel onglet Attack Path sur la page Identity Profile

• Mais aussi :

Nouvelles possibilités de filtrage sur les péripéhériques dans l’onglet Observed in Organization

Dans Timeline une nouvelle fenêtre latérale avec des informations complémentaires

3°) Posture recommendation

• Mise à jour de recommandation :

Protect and manage local admin passwords with Microsoft LAPS

Avec la dernière version de Windows LAPS

Nouveautés Defender for Cloud Apps

1°) Shadow IT sur IA générative

• Pratiquement 1000 applications différentes peuvent être découvertes (983 au 10/02/2025)

• Découverte de DeepSeek avec la brêche de fin janvier renseignée

Get visibility into DeepSeek with Microsoft Defender for Cloud Apps

Nouveautés Defender for Cloud

1°) Linux Security Baselines

• En public preview, avec des changements à venir sur les dénominations notamment

Audit Azure security baseline for Linux

2°) Ajout de permissions au connecteur GCP

• Pour les applications de type AI generative sur la plateforme GCP (Vertex AI)

aiplatform.batchPredictionJobs.list

aiplatform.customJobs.list

aiplatform.datasets.list

aiplatform.datasets.get

aiplatform.endpoints.getIamPolicy

aiplatform.endpoints.list

aiplatform.indexEndpoints.list

aiplatform.indexes.list

aiplatform.models.list

aiplatform.models.get

aiplatform.pipelineJobs.list

aiplatform.schedules.list

aiplatform.tuningJobs.list

discoveryengine.dataStores.list

discoveryengine.documents.list

discoveryengine.engines.list

notebooks.instances.list

3°) Scan sur les container registries

• Passage du rescan à 30 jours (au lieu de 90)

• Cloud : GCP, AWS, Azure

• Externe : Docker, JFrog

4°) Containers Vulnerabilities Assessment

• Par MVDM

• Nouveaux langages :

PHP

Ruby

Rust

• Pour JAVA : scanning pour exploded JARs.

• Utilisation mémoire : optimisation lors de la lecture d’images de taille importante

4°) Defender for Cloud in the Field

• Toujours le même principe, interview d’un chef produit Defender for Cloud par Yuri Diogenes sur une fonctionnalité particulière

• Format court avec démo

• Deux nouvelles sessions

Onboarding Docker Hub and JFrog Artifactory : Ici

New AKS Security Dashboard in Defender for Cloud : ici

Laisser un commentaire